IP Spoofing چیست؟

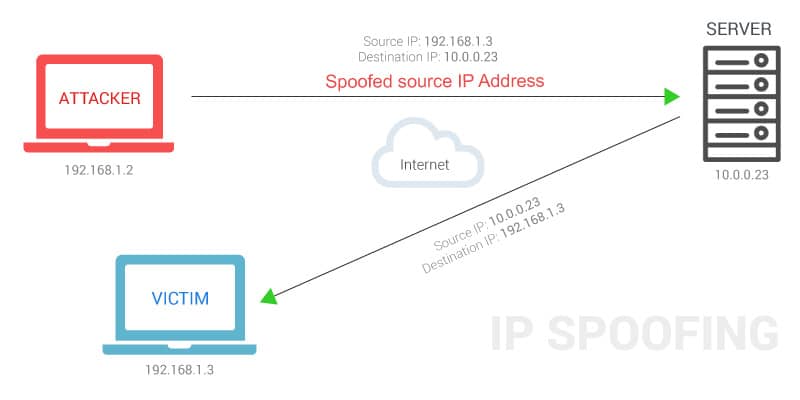

حمله IP Spoofing به معنای خلق پکتهای IP با آدرس مبدا تغییر یافته به منظور مخفی کردن و یا جعل هویت فرستنده است. این نوع حمله عموما در آغاز یک حمله DDos برعلیه دستگاه و ساختار هدف استفاده میگردد.

به طور کلی ارسال و دریافت پکتهای IP یک راه ابتدایی برای برقراری ارتباط بین کامپیوترها و سایر دستگاههای داخل یک شبکه و پایهگذار اینترنت امروزی است. تمام پکتهای IP شامل یک سربرگ هستند که پیش از بدنه پکت قرار دارد. این سربرگ حاوی اطلاعات مهم مسیریابی، از جمله آدرس مبدا میباشد. در یک پکت عادی، آدرس IP مبدا همان آدرس فرستنده پکت است. اگر پکت به اصطلاح مورد Spoof قرار گیرد، آدرس مبدا تغییر یافته و مورد جعل واقع شده است.

در حمله IP Spoofing هکر یک بسته با آدرس برگشت جعلی را برای شخصی ارسال مینماید. اگر شخص دریافت کننده قصد متوقف کردن فرستنده را داشته باشد، با بلاک کردن تمام بستههای آدرس جعلی مشکل خاصی بوجود نمیآید. در سوی مقابل چنانچه دریافت کننده قصد پاسخ به آدرس بازگشت را دارا باشد، بسته و اطلاعات بازگشتی او به ادرس تقلبی و متفات از فرستنده ارسال میگردد. قابلیت دستکاری آدرسهای پکت یکی از نقاط آسیب پذیر سیستم است که به طور معمول توسط هکرها در DDoS مورد استفاده قرار میگیرد.

این حمله در واقع در راستای مخفی سازی مبدا حملات اصلی و جلوگیری از اقدامات دفاعی هدف صورت میگیرد. چنانچه آدرس IP مبدا به صورت مستمر و رندوم مورد تغییر و جعل قرار بگیرد، بلاک کردن درخواستهای مخرب امری دشوار خواهد بود.IP Spoofing همچنین کار را برای مراجع قانونی در راستای ردیابی هکرها سخت مینماید.

حمله IP Spoofing با جعل هویت مبدایی دیگر واکنشهای دفاعی سیستم تحت حمله اصلی را به دستگاه مورد اتک خود هدایت میکند.همچنین این حمله میتواند به قصد عبور از موارد اعتبار سنجی و دستیابی و سرقت اطلاعات یک کاربر انجام شود.

چگونه از حمله IP Spoofing جلوگیری کنیم؟

اگرچه جلوگیری کامل از این حمله امری غیرممکن است، اما میتوان اقداماتی برای جلوگیری از پکتهای نفوذی به شبکه انجام داد. یک روش بسیار معمول دفاعی در برابر این حمله فیلتر کردن ورودیها است. در این روش پکتهای IP ورودی و سربرگ مبدا انها مورد بررسی قرار میگیرد. چنانچه سربرگ مبدا با اطلاعات ارسال کننده همخوانی نداشته باشدو یا هر مورد مشکوک دیگری دیده شود، پکتها اجازه ورود نمیگیرند. همچنین گاهی در راستای جلوگیری از خرابکاری از داخل شبکه عمل فیلترینگ پکتهای خروجی را نیز انجام میگردد.

شما میتوانید دیدگاه خود را در مورد این مطلب با ما با اشتراک بگذارید.