حملات دیداس (DDoS Attack)

حملات دیداس (Distributed Denial of Service) یکی از خطرناکترین تهدیدات سایبری برای کسبوکارها و وبسایتها هستند. هدف این حملات، از دسترس خارج کردن یک سرویس یا سرور با ارسال حجم زیادی از ترافیک مخرب است. این ترافیک به قدری زیاد است که سرور نمیتواند به درخواستهای قانونی پاسخ دهد و عملا از کار میافتد. در این مقاله به بررسی کامل حملات دیداس، انواع و روشهای مقابله با آنها میپردازیم.

تفاوت حملات دیداس با داس

بسیاری افراد حملات دیداس را با حملات داس (Denial of Service) اشتباه میگیرند. هر دو نوع حمله با هدف از کار انداختن یک سرویس انجام میشوند، اما تفاوت اصلی در مقیاس آنها است.

در یک حمله داس، مهاجم از یک منبع (مثلا یک کامپیوتر) برای ارسال ترافیک استفاده میکند. این روش به دلیل استفاده از یک منبع، به راحتی قابل شناسایی و مسدود کردن است.

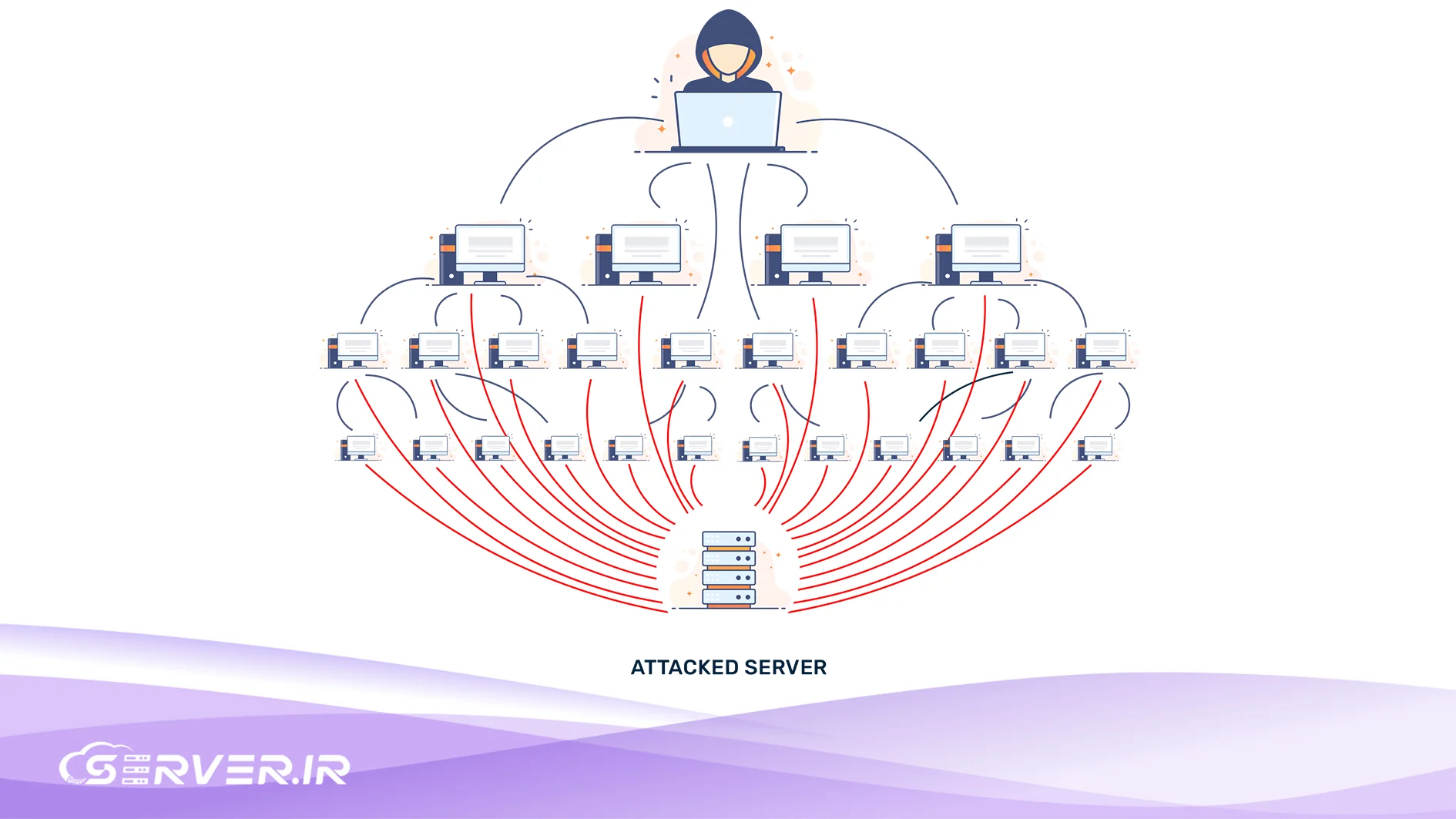

در مقابل، حملات دیداس از تعداد بسیار زیادی منبع (مثلا هزاران کامپیوتر آلوده به بدافزار) که به آنها «باتنت» (Botnet) گفته میشود، برای حمله استفاده میکنند. این کامپیوترها که با عنوان «زامبی» نیز شناخته میشوند، به صورت همزمان به سرور قربانی حمله میکنند. این روش به دلیل پراکندگی منابع حمله، شناسایی و جلوگیری از آن را بسیار دشوار میکند.

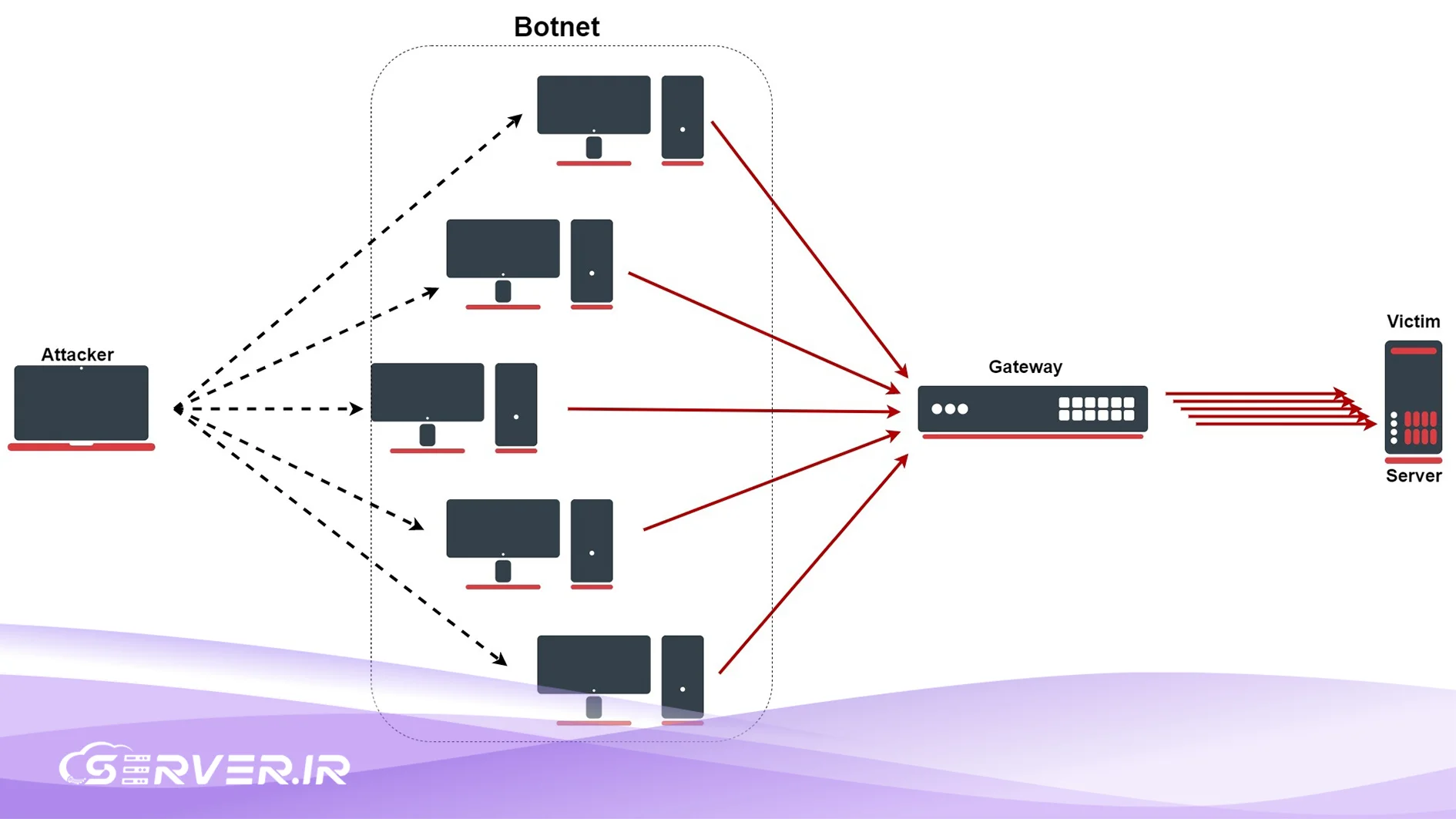

ساختار و اجزای حملات دیداس

ساختار یک حمله دیداس معمولا شامل چند جزء اصلی است:

- مهاجم (Attacker): فرد یا گروهی که حمله را آغاز میکند.

- باتنت (Botnet): شبکهای از دستگاههای آلوده (مانند کامپیوترها، تلفنهای همراه یا دستگاههای هوشمند) که بدون اطلاع صاحبانشان توسط مهاجم کنترل میشوند.

- هماهنگکننده (Command and Control Server): سروری که مهاجم از طریق آن به باتنت دستور میدهد.

- قربانی (Victim): سرور، وبسایت یا سرویسی که هدف حمله قرار میگیرد.

در این ساختار، مهاجم با استفاده از سرور هماهنگکننده به تمامی دستگاههای باتنت دستور میدهد که به صورت همزمان به سرور قربانی درخواست ارسال کنند. این درخواستهای انبوه باعث پر شدن پهنای باند و منابع سرور میشوند و در نهایت آن را از کار میاندازند.

آشنایی با انواع حملات دیداس

حملات دیداس بر اساس لایه مورد حمله در مدل OSI دستهبندی میشوند:

- حملات لایه شبکه (Network Layer Attacks): این حملات که با عنوان حملات حجمی (Volumetric Attacks) نیز شناخته میشوند، هدفشان پر کردن پهنای باند شبکه است. حملاتی مانند UDP Flood و ICMP Flood در این دسته قرار میگیرند. این نوع حملات، معمولا با استفاده از پهنای باند بسیار بالا، ارتباطات را در لایه ۳ و ۴ از بین میبرند.

- حملات لایه حمل و نقل (Transport Layer Attacks): این حملات از پروتکلهای TCP برای مصرف منابع سرور استفاده میکنند. معروفترین نمونه این حملات، SYN Flood است که با ارسال درخواستهای اتصال ناقص، سرور را در حالت انتظار نگه میدارد و در نهایت باعث اتمام منابع آن میشود.

- حملات لایه کاربردی (Application Layer Attacks): این حملات بر خلاف حملات حجمی که پهنای باند را پر میکنند، هدفشان مصرف منابع سرور از طریق درخواستهای پیچیده و پرهزینه در لایه ۷ است. این حملات معمولا شبیهساز درخواستهای قانونی هستند و به همین دلیل شناسایی آنها دشوارتر است. حملاتی مانند HTTP Flood در این دسته قرار میگیرند که با ارسال تعداد زیادی درخواست HTTP Get یا Post سرور را مشغول میکنند.

راهکارهای مقابله با حملات دیداس

برای مقابله با حملات دیداس، راهکارهای مختلفی وجود دارد:

- فایروال (Firewall): استفاده از فایروالهای سختافزاری یا نرمافزاری که قادر به فیلتر کردن ترافیک مخرب هستند.

- سرویسهای محافظت در برابر دیداس (DDoS Protection Services): بسیاری از شرکتها خدمات تخصصی ارائه میدهند که با شناسایی و فیلتر کردن ترافیک مخرب، از رسیدن آن به سرور اصلی جلوگیری میکنند.

- شبکههای توزیع محتوا (CDN): شبکههای CDN مانند Cloudflare علاوه بر بهبود سرعت دسترسی به محتوا، با توزیع ترافیک در چندین سرور و فیلتر کردن درخواستها، به عنوان یک سپر دفاعی در برابر حملات دیداس عمل میکنند.

اهمیت دیتاسنتر در برابر حملات دیداس

امنیت یک دیتاسنتر به طور مستقیم روی پایداری و عملکرد سرورهای میزبانی شده در آن تاثیر دارد و میتواند سدی محکم در برابر حملات سایبری از جمله حملات دیداس باشد. یک دیتاسنتر معتبر با داشتن زیرساختهای فیزیکی و امنیتی پیشرفته، از دادههای مشتریان خود محافظت میکند.

- سرور اختصاصی و امنیت آن: سرور اختصاصی با امنیت بالا به دلیل کنترل کامل بر منابع سختافزاری و نرمافزاری، گزینهای بسیار امن برای کسبوکارهای بزرگ محسوب میشود. در این حالت، امنیت کاملا به عهده کاربر است، اما با انتخاب یک دیتاسنتر معتبر، میتوان از زیرساختهای فیزیکی و امنیتی پیشرفته آنها بهره برد. دیتاسنترها معمولا راهحلهای اختصاصی برای مقابله با دیداس ارائه میدهند که به دلیل ماهیت سرور اختصاصی، امکان پیادهسازی و شخصیسازی آنها برای کاربر فراهم است.

- سرور مجازی و امنیت آن: سرور مجازی امن نیز به نوبه خود، مزایای امنیتی فراوانی دارد. دیتاسنترهای ارائهدهنده سرور مجازی، معمولا با استفاده از ابزارها و پروتکلهای امنیتی پیشرفته، از تمامی سرورهای خود در برابر حملات رایج محافظت میکنند. آنها با نظارت ۲۴ ساعته بر شبکه و تجهیزات خود، تضمین میکنند که اطلاعات و خدمات مشتریان در محیطی امن و پایدار قرار دارند. در این مدل، مسئولیت بخش عمدهای از امنیت شبکه و سختافزار به عهده دیتاسنتر است که این امر، بار امنیتی را از دوش کاربر برمیدارد.

به دنبال سرویسی برای عبور از تحریمهای بین المللی هستید؟

نقش سرویسهای ابری در مقابله با حملات

سرویسهای ابری (Cloud Services) و به طور کلی کلاسترهای سرور ابری، نقش بسیار مهمی در مقابله با حملات دیداس دارند. این سرویسها به دلیل زیرساخت عظیم و توزیعشده خود، توانایی جذب و مدیریت حجم بسیار بالایی از ترافیک را دارند.

- ظرفیت مقیاسپذیری: پلتفرمهای ابری میتوانند به صورت خودکار منابع سرور را در پاسخ به افزایش ترافیک، مقیاسدهی (Scale) کنند. این قابلیت باعث میشود که حتی در صورت حمله دیداس، سرویسها همچنان در دسترس باقی بمانند و از کار نیفتند.

- ابزارهای امنیتی داخلی: اکثر ارائهدهندگان سرویسهای ابری، ابزارهای امنیتی داخلی مانند فایروالهای تحت وب (WAF) و سرویسهای محافظت از دیداس را ارائه میدهند که به صورت پیشفرض روی زیرساخت آنها فعال است. این ابزارها به کاربران کمک میکنند تا بدون نیاز به پیادهسازی راهحلهای پیچیده، از سرویسهای خود محافظت کنند.

آینده حملات دیداس و راهکارهای نوین

همانطور که تکنولوژی پیشرفت میکند، حملات دیداس نیز پیچیدهتر و هوشمندتر میشوند. ظهور اینترنت اشیا (IoT) و اتصال میلیونها دستگاه به اینترنت، زمینه را برای ایجاد باتنتهای عظیمتری فراهم کرده است. این باتنتها میتوانند با قدرت پردازشی و پهنای باند بسیار بالا، حملات دیداس حجمی بیسابقهای را رقم بزنند.

برای مقابله با این تهدیدات نوظهور، راهکارهای نوین امنیتی نیز در حال توسعه هستند. استفاده از هوش مصنوعی (AI) و یادگیری ماشین (ML) برای شناسایی الگوهای ترافیک مخرب و پیشبینی حملات قبل از وقوع، یکی از این روشهاست. این سیستمها با تحلیل دادههای ترافیک در لحظه، میتوانند رفتارهای غیرمعمول را تشخیص داده و به صورت خودکار ترافیک مخرب را مسدود کنند.

در نهایت، مقابله با حملات دیداس نیازمند یک رویکرد چندلایه و جامع است. از انتخاب یک دیتاسنتر و نوع سرور مناسب گرفته تا استفاده از ابزارهای امنیتی پیشرفته و همگام شدن با آخرین تحولات در حوزه امنیت سایبری، همه این عوامل در حفظ پایداری و امنیت وبسایتها و کسبوکارها حیاتی هستند.

سوالات متداول

حمله داس (DoS) از یک منبع واحد برای از کار انداختن سرور استفاده میکند، که به راحتی قابل شناسایی و مسدود شدن است. در مقابل، حملات دیداس (DDoS) از تعداد زیادی منبع توزیعشده (باتنت) برای ارسال ترافیک استفاده میکنند، که شناسایی و مقابله با آنها بسیار دشوارتر است.

باتنت شبکهای از دستگاههای آلوده (مثل کامپیوتر، تلفن یا دستگاههای هوشمند) است که توسط یک مهاجم کنترل میشوند. این دستگاهها بدون اطلاع صاحبانشان، به عنوان ابزاری برای ارسال درخواستهای انبوه و انجام حمله دیداس به کار گرفته میشوند.

آسیبپذیری سرور به نوع آن بستگی ندارد، بلکه به سطح امنیتی دیتاسنتر و تنظیمات امنیتی خود سرور مرتبط است. دیتاسنترهای ارائهدهنده سرور مجازی معمولا ابزارهای امنیتی پیشرفتهای برای حفاظت از همه سرورها دارند. در عین حال، در یک سرور اختصاصی کنترل کاملتری بر امنیت دارید و میتوانید راهحلهای اختصاصیتری برای مقابله با دیداس پیادهسازی کنید.

حملات دیداس بر اساس لایه مورد حمله دستهبندی میشوند:

- حملات حجمی (Volumetric Attacks): با پر کردن پهنای باند شبکه، ارتباطات را قطع میکنند (مثل UDP Flood).

- حملات لایه حمل و نقل (Transport Layer Attacks): با ارسال درخواستهای اتصال ناقص، منابع سرور را مصرف میکنند (مثل SYN Flood).

- حملات لایه کاربردی (Application Layer Attacks): با درخواستهای پیچیده، منابع سرور را مشغول میکنند و شناسایی آنها دشوارتر است (مثل HTTP Flood).

بهترین روش استفاده از رویکرد چندلایه است. این رویکرد شامل استفاده از فایروال، بهرهگیری از سرویسهای محافظت در برابر دیداس (مانند Cloudflare)، و انتخاب یک دیتاسنتر معتبر با زیرساخت امنیتی قوی است. همچنین استفاده از سرویسهای ابری که مقیاسپذیری بالایی دارند، میتواند کمک کننده باشد.

شما میتوانید دیدگاه خود را در مورد این مطلب با ما با اشتراک بگذارید.