Symantec Endpoint Protection

Symantec Endpoint Protection یک راهکار امینیتی سمت کاربر جهت حفاظت از سرورها، لپ تاپها و کیسهای خانگی در برابر انواع خطرات و بدافزارها در شبکه است. این ابزار چه سیستمهای فیزیکی و چه سیستمهای مجازی را را در برابر انواع تهدیدهای احتمالی همچون ویروسها، کرمها و تروجانها محافظت مینماید.

نحوه کارکرد Symantec Endpoint Protection

Symantec Endpoint Protection از یک رویکرد چند لایه جهت مقابله با خطرات شناخته شده و ناشناخته بهره میبرد. این رویکرد جامع در مراحل پیش، درحین و پس از رخ دادن حمله به شرح زیر اجرا میشود

Incursion یا تهاجم

در این مرحله، هکرها به صورت معمول به روشهای مختلف وارد شبکه یک سازمان یا هر هدف دیگری میشوند. Symantec با استفاده از تکنولوژیهای زیر کاربر خود را حتی پیش از رخ دادن این مورد محافظت میکند.

- جلوگیری از نفوذ از طریق فایروال: کلیه ترافیک ورودی و خروجی توسط Symantec بررسی شده تا از اجرا شدن هر گونه تهدیدی جلوگیری شود.

- Application Control: این مورد دسترسی فایل و نحوه اجرا شدن فرآیندها را کنترل مینماید.

- Device Control: این مورد دسترسی به انتخاب سختافزارها را محدود میکند و تعیین میکند که چه نوع دستگاههایی امکان دانلود و آپلود اطلاعات را دارند.

- Memory Exploit Mitigation: طی این مورد موارد امنیتی Zero-day که توسط ارائه دهندگان برخی نرم افزارهای پرکاربرد پچ نشده اند و به نوعی آسیب پذیری به شمار میروند پوشش داده میشوند.

- Web and Cloud Access Protection: در این مورد ترافیک شبکه در تمامی پورت و پروتکلها، صرف نظر از اینکه کاربران ویژه کجا قرار دارند مورد بررسی قرار میگیرد.

Infection یا آلوده شدن

بعد از ورود فاز بعدی حملات هدفمند آلوده کردن سیستم است و مشابه فرآیند قبلی در اینجا هم Symantec قبل از آلوده سازی سیستم به مقابله با تهدیدها میپردازد:

Memory Exploit Mitigation: بدافزار شناسایی میشود.

- اعتبار و پیشینه فایل بررسی میشود: این مورد براساس شبکه جهانی هوش مصنوعی Symantec صورت میگیرد. این آنالیز پیشرفته، میلیاردها لینک مرتبط از کاربران، وبسایتها و فایلها را جهت شناسایی بدافزارهای درحال توسعه و دفاع در برابر آنها بررسی میکند. در این آنالیز شاخصهای کلیدی همچون خاستگاه یک فایل دانلود، مورد بررسی قرار میگیرند و فایلها براساس بد یا خوب بودن نمره دهی میشوند.

- Advanced Machine Learning: با این روش مثالهای بیشماری از فایلهای خوب و بد از طریق هوش مصنوعی بررسی میشوند تا بدافزارهای تازه ایجاد شده و بدون سابقه در مرحله پیش از آلوده سازی متوقف شوند.

- Emulation یا شبیهسازی با سرعت بالا: یک اسکنر هر فایل را باسرعت بالایی در عرض چند میلی ثانیه در یک ماشین مجازی اجرا میکند تا اینکه فایل تهدیدهای احتمالی خود را به منحصه ظهور بگذارد. این روش به تشخیص بدافزارهای پنهان کمک شایانی مینماید.

- آنتی ویروس: این ابزار که شاید مشهورترین نوع دفاع در برابر بدافزارها باشد، اقدام به شناسایی انواع ویروسها، کرمها، تروجانها، باتها و … بر اساس بانک اطلاعاتی خود مینماید.

- SONARیا مانیتورینگ رفتاری: با ترکیبی از روشهای قبلی تقریبا 1400 نوع رفتار قابل مشاهده از فایلها به همراه اجرای خود آنها جهت سنجش میزان ریسک صورت میگیرد.

اجرای حمله و Exfiltration یا برداشتن اطلاعات:

Exfiltration اطلاعات به معنای انتقال بدون اجازه آنها از یک سیستم است. بعد از مرحله آلوده سازی و بدست گرفتن گنترل سیستم، نفوذ کننده ممکن است اقدام به دزدی دادههای محرمانه و یا سایر متعلقات قربانی بنماید. Symantec در این مرحله نیز با دو ابزاری که پیشتر معرفی شدند با این خطرات مقابله میکند:

- بلاک کردن و جلوگیری از منتقل شدن بدافزار در شبکه از طریق فایروال

- جلوگیری از پخش شدن عفونت از طریق مانیتورینگ رفتاری

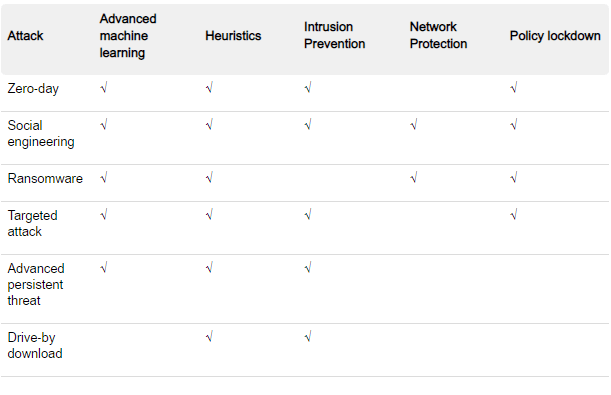

در نهایت جدول زیر نشانگر این است که چه تکنولوژی دفاعی در برابر چه نوع حملهای استفاده میشود:

شما میتوانید دیدگاه خود را در مورد این مطلب با ما با اشتراک بگذارید.