14 دستور پرخطر لینوکس (بخش دوم)

در مقاله ی پیشین با 7 تا از 14 دستور با ریسک بالا به منظور استفاده در ترمینال لینوکس آشنا شدیم و در این مقاله با 7 دستور دیگر آشنا خواهیم شد پس تا پایان مقاله با ما همراه باشید.

8 – ^foo^bar Command

این دستور،برای ویرایش دستور قبلی که در ترمینال استفاده شده است بدون نیاز به تایپ مجدد کل دستور استفاده می شود. اما اگر ریسک بررسی کامل تغییر دستور اصلی را با استفاده از دستور ^foo^bar انجام ندهید،می تواند دردسرساز باشد. فرض کنید باید یک دستور ‘ls -l' را اجرا کنم تا محتوای یک دایرکتوری را برای ما لیست کند. تصادفاً “lls -l” را تایپ می کنید. بنابراین اکنون باید کل دستور را دوباره تایپ کنید یا با استفاده از دکمه ی up روی کیبورد دستور قبلی را ویرایش کنید.

9 – crontab -r

دستور crontab برای اتوماسیون کردن خیلی کارها در سرور کاربرد دارد مانند تنظیم یک کرون جاب برای اینکه به صورت روزانه از سرور بک آپ تهیه کند و کلی کارهای دیگر. با این حال، تمام دستورات و دستورالعمل ها در یک فایل crontab نگهداری می شوند که با مشخص کردن پرچم -r می توان آن را حذف کرد.خیلی وقت های پیش میاید که به اشتباه و به دلیل عادت دستور Crontab به جای اینکه با پرچم -e اجرا کنیم ، تصادفاً -r را وارد کنیم ، با این کار این فایل حذف میگردد. مراقب باشید زیرا قبل از حذف فایل هیچ تایید دو مرحله ای وجود ندارد. حتما از فایل crontab خود نسخه پشتیبان تهیه کنید زیرا پس از حذف گزینه های بازیابی زیادی وجود ندارد.

10 – dd if=/dev/zero of=/dev/sda

دستور بالا پارتیشن sda را در سیستم شما پاک می کند و داده های تصادفی در پارتیشن می نویسد. البته که با اجرای دستور بالا سیستم شما در مرحله ی غیرقابل بازیابی رها می شود.

دستور dd در واقع به سیستم دستور می دهد که داده ها را روی هارد بنویسد. منبع این داده در پارامتر if این دستور تعریف می شود که اگر بخواهید داده های تصادفی را روی هارد بنویسید می تواند این پارامتر تصادفی باشد. با اجرای دستور بالا سیستم عامل به صورت کامل از سیستم شما حذف میگردد.

dd if=/dev/random of=/dev/sda

به عنوان مثال دستور بالا پارتیشن sda که پارتیشن اصلی می باشد را حذف و با دیتای رندوم مجددا بازنویسی میکند.

11 – mkfs.ext3 /dev/sda

دستور بالا پارتیشن “sda” را فرمت میکند و مطمئناً میدانید که پس از اجرای دستور بالا، هارد سیستم شما کاملاً خام خواهد شد! بدون هیچ داده ای، و سیستم شما را در مرحله غیرقابل بازیابی قرار می دهد.

البته این دستور واقعا برای فرمت کردن پارتیشن ها خیلی مفید هست و کاربرد زیادی دارد ولی در استفاده از این دستور باید دقت کافی داشت.

در مثال زیر، mkfs پس از فرمت کردن کل هارد دیسک، یک فایل سیستم جدید با نام ext.3 ایجاد می کند:

mkfs.ext3 /dev/sda

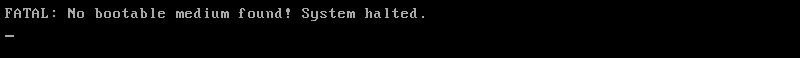

از آنجایی که دستور کل هارد دیسک را برای ایجاد یک فایل سیستم جدید فرمت می کند، سیستم دیگر قابل بوت نیست و خطای زیر را خروجی می دهد:

البته کاربرد کامند بالا در جایی هست که میتوانید فایل سیستم با فرمت های مختلف مانند ext4 نیز ایجاد نمایید.

12 – gunzip untrusted.gz

یکی از قدیمی ترین مخرب ها و بدافزارهای موجود در دنیای اینترنت zip bomb ها می باشد ،اکسترکت کردن یک فایل فشرده که از منابع غیرقابل اعتماد دریافت شده است ممکن است تبدیل به یک zip bomb شود که به عنوان decompression bomb نیز شناخته می شود. zip bomb یک فایل مخرب است شما روی سیستم خود این فایل zip را دانلود و اکسترکت میکنید. وقتی که فایل اکسترکت میشه کل فضای دیسک را اشغال می کند و کل سرویس های در حال اجرا در سیستم عامل را با اختلال مواجه میکند و حتی در شرایطی باعث از دسترس خارج شدن سیستم عامل میگردد و با ریبوت سیستم عامل باعث کرش کردن و از دست رفتن دائمی سیستم عامل می شود.

13 – Remove Python

قبل از اینکه به حذف نسخه قدیمی پایتون از سیستم لینوکس خود فکر کنید، توجه داشته باشید که سیستم برای عملکرد صحیح نیاز به نصب پایتون 2 دارد. حذف نسخه پیشفرض پایتون در اوبونتو باعث میشود رابط گرافیکی این سیستم عامل از کار بیفتد و دسترسی به سیستم عامل برای شما میسر نباشد.

با این حال، اگر می دانید چه کاری انجام می دهید، می توانید Python2.x.x و تمام وابستگی های آن را با اجرای دستور زیر حذف کنید:

sudo apt purge python2.x-minimal

14 – chmod -R 777 /

لینوکس یک سیستم چند کاربره است و دستور chmod به شما اجازه میدهد تا مجوزهای فایل را برای پیکربندی دسترسی کاربر به یک فایل یا فهرست خاص تغییر دهید. با این حال، chmod می تواند به صورت بازگشتی مجوزهای همه فایل های شما را تغییر دهد:

chmod -R 777 /

دستور بالا به کلیه ی کاربران دسترسی کامل نوشتن ، خواندن و اجرا بر روی تمامی فایل های سیستمی را میدهد که به شدت امنیت سیستم را به خطر می اندازد.

با سپاس از همراهی شما.

شما میتوانید دیدگاه خود را در مورد این مطلب با ما با اشتراک بگذارید.