Tunneling چیست؟

دقت داشته باشید که این مقاله صرفا برای آشنایی با تکنولوژی تونلینگ نوشته شده است، چرا که استفاده از تونلینگ، یکی از بهترین و پرکاربردترین راههای اتصال به دادههای سازمانی از راه دور و به صورت امن است؛ اما از این پروتکل برای عبور از سد فیلترینگ نیز استفاده میشود. سرور.آی آر، هیچگونه پشتیبانی برای استفاده از این سرویس به عنوان ابزار عبور از فیلترینگ را ارائه نمیدهد و استفاده از سرورها به این منظور، خلاف قوانین سرور.آی آر است.

امنیت در لایههای پنهان شبکه و اصول انتقال داده

در زیرساختهای نوین شبکه، انتقال امن اطلاعات میان مبدا و مقصد، فراتر از یک نیاز ساده و در واقع یک ضرورت استراتژیک برای هر کسبوکار آنلاین است. زمانی که بستههای اطلاعاتی از سرورهای میزبان به سوی مقصد حرکت میکنند، از میان چندین گره و شبکه عمومی عبور میکنند که ذاتا فاقد امنیت کافی هستند. راهکار مهندسی برای حل این چالش، ایجاد یک لایه حفاظتی است که دادهها را در یک پوشش امن قرار داده و از دید ناظران میانی پنهان میکند. این تکنولوژی که با نام درونگذاری دادهها شناخته میشود، سنگ بنای ارتباطات امن در محیطهای حرفهای است.

تونل VPN چیست و چه جایگاهی در زیرساختهای میزبانی دارد؟

برای درک عمیق این فناوری، ابتدا باید بررسی کنیم که تونل VPN چیست و چگونه در لایههای مدل OSI عمل میکند. به زبان ساده، ایجاد تونل فرآیندی است که در آن یک بسته داده که متعلق به یک پروتکل خاص است، درون بخش داده یک پروتکل دیگر بستهبندی میشود. این ساختار سلسلهمراتبی باعث میشود که تجهیزات میانی شبکه تنها لایه بیرونی را مشاهده کنند و از محتوای حساس داخلی که شامل آدرسهای آیپی خصوصی و دیتای اپلیکیشن است، کاملا بیخبر بمانند.

در مکانیزم tunneling VPN، این فرآیند با لایههای پیچیده رمزنگاری ادغام میشود. این یعنی علاوه بر بستهبندی حفاظتی، محتوای بسته به کدهای غیرقابل فهم تبدیل میشود تا حتی در صورت نفوذ به لایههای انتقال، اطلاعات برای مهاجمان فاقد ارزش باشد. این موضوع تایید میکند که امنیت در این روش تنها به مخفیسازی محدود نمیشود، بلکه یکپارچگی داده نیز به دقت رصد میگردد. هرگونه تغییر در بسته در طول مسیر، باعث از اعتبار افتادن آن در مقصد نهایی خواهد شد. اگر به دنبال راه اندازی یک تانل سازمانی هستید، پلنهای خرید سرور مجازی سرور.آیآر میتواند به عنوان اولین قدم در راه اندازی یک شبکه امن به شما کمک کند.

بررسی عمیق پروتکلهای انتقال و کپسول حفاظتی

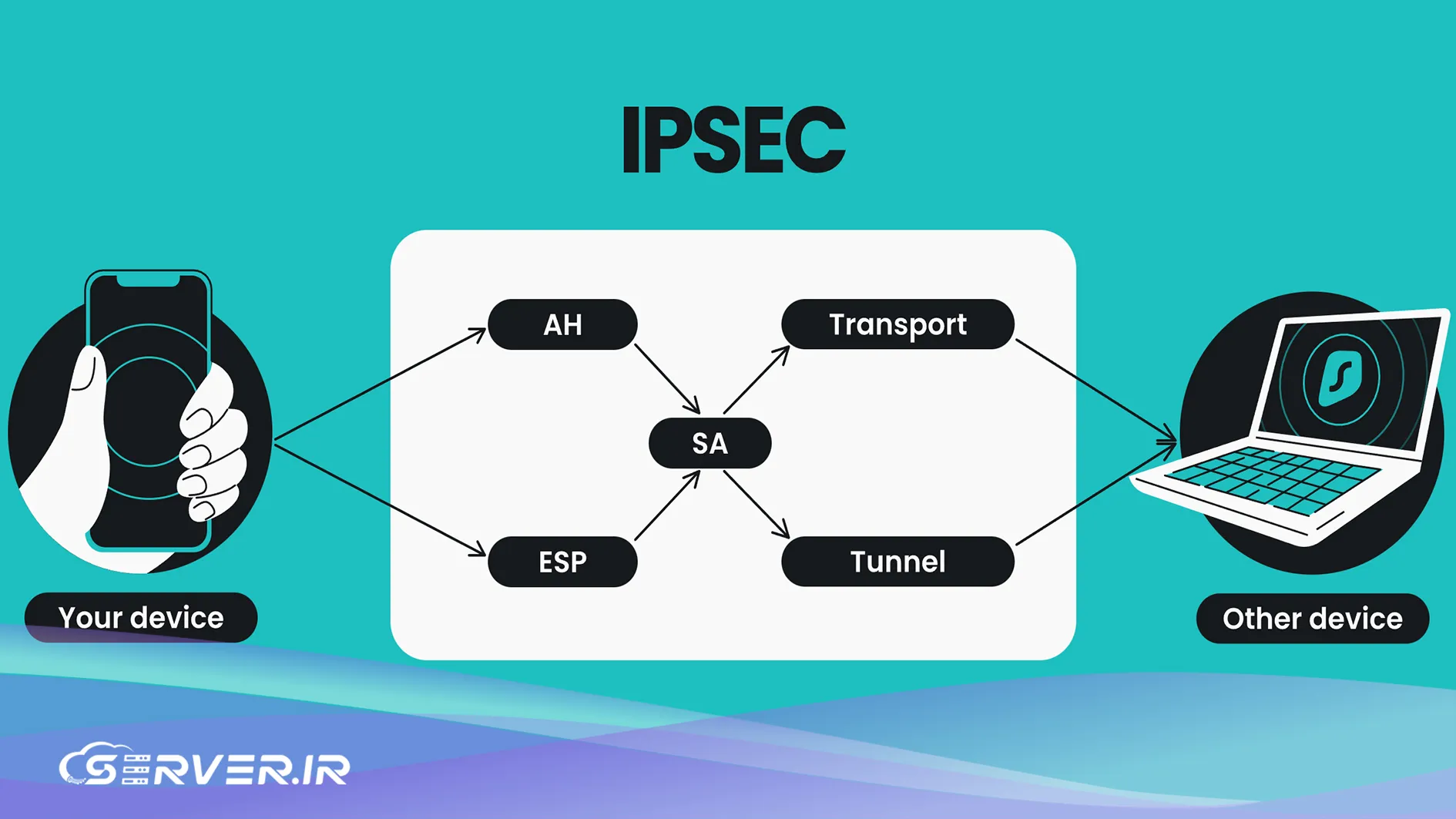

انتخاب پروتکل تونل زنی در ایجاد این مسیرهای امن، توازن میان سرعت و امنیت را تعیین میکند. در تجهیزات حرفهای میزبانی، معمولا از استانداردهایی استفاده میشود که کمترین تاخیر را به شبکه تحمیل کنند. برای مثال پروتکل L2TP در ترکیب با IPsec، یکی از رایجترین متدها برای ایجاد امنیت در سطح لایه دو و سه است. این ترکیب با استفاده از الگوریتمهای پیشرفته، مسیری بسیار امن اما با سربار پردازشی نسبتا بالا ایجاد میکند. در مقابل، پروتکل OpenVPN به دلیل متنباز بودن و قابلیت عبور از دیوارههای آتش سختگیر، در محیطهای میزبانی بسیار محبوب است.

پروتکل SSTP که توسط مایکروسافت توسعه یافته، از درگاه HTTPS استفاده میکند که باعث میشود در اکثر شبکهها بدون نیاز به تنظیمات پیچیده عمل کند. اما پدیده نوین این حوزه، پروتکل WireGuard است. این پروتکل با کدنویسی بسیار بهینه، سرعت انتقال داده را به شکل چشمگیری افزایش داده و تاثیر منفی بر پردازنده سرور را به حداقل رسانده است. انتخاب هر یک از این موارد باید بر اساس نیازهای پهنای باند و قدرت پردازشی تجهیزات موجود صورت گیرد تا پایداری شبکه در بالاترین سطح حفظ شود.

تونل کردن برنامه یعنی چه و تفاوت آن با مدیریت ترافیک کل سیستم

در مدیریت ترافیک سرور مجازی، گاهی نیاز است که تنها بخشی از فعالیتهای یک سرور تحت پوشش امنیتی قرار گیرد. در پاسخ به این که تونل کردن برنامه یعنی چه باید به مفهوم تفکیک ترافیک در سطح اپلیکیشن اشاره کرد. در این متد، برخلاف حالت سنتی که تمام ترافیک خروجی سیستم را به یک مسیر واحد هدایت میکند، تنها ترافیک مربوط به یک نرمافزار یا سرویس خاص به سمت رابط شبکه مجازی هدایت میشود.

این رویکرد به ویژه در زمانهایی که با محدودیت پهنای باند مواجه هستیم، کارایی خود را نشان میدهد. مثلا ممکن است بخواهید ترافیک مربوط به پشتیبانگیری از دیتابیس را که حاوی اطلاعات حساس کاربران است، از یک مسیر رمزنگاری شده عبور دهید، اما ترافیک وبسرور که شامل تصاویر و فایلهای عمومی سایت است، از مسیر عادی شبکه منتقل شود. این کار باعث میشود که لود پردازنده در اثر عملیات بستهبندی بیهوده افزایش نیابد و سرعت دسترسی کاربران به سایت حفظ شود.

کاربرد عملی: تونل برنامه یعنی چی و چه مزایایی برای ادمین شبکه دارد؟

برای بسیاری از متخصصان زیرساخت، درک دقیق این که کاربرد تونل برنامه یعنی چی میتواند کلید حل مشکلات ترافیکی باشد. این قابلیت به ادمین اجازه میدهد تا سیاستهای دسترسی را به صورت جزئیتر اعمال کند. عملا با این روش، نوعی از بخشبندی شبکه در سطح نرمافزار رخ میدهد که امنیت لایه به لایه را تقویت میکند. قبلا این کار با پیچیدگیهای زیادی همراه بود، اما امروزه با ابزارهای مدیریتی جدید، این فرآیند بسیار سادهتر شده است.

در سناریوهای میزبانی ترکیبی، این تکنیک برای اتصال امن اپلیکیشنهای مستقر در دیتاسنترهای مختلف به کار میرود. با این کار، بدون اینکه کل سیستم درگیر یک اتصال دائمی و سنگین شود، تنها برنامههایی که نیاز به تبادل داده با سرورهای خارجی دارند، از مسیر اختصاصی استفاده میکنند. این موضوع تاثیر مستقیمی بر پایداری سرویس و کاهش نقاط شکست در شبکه دارد.

امنیت لایه به لایه و تحلیل بستهها در وضعیت درونگذاری شده

در مانیتورینگ پیشرفته شبکه، شناسایی وضعیت بستهها برای عیبیابی سیستم حیاتی است. اگر در لاگهای کنسول با وضعیت tunneled روبرو شدید و میخواهید بدانید که وضعیت tunneled یعنی چه، باید گفت که این بسته در حال حاضر در فاز فعال بستهبندی حفاظتی قرار دارد. در این وضعیت، بسته دارای دو هدر متفاوت است؛ یک هدر بیرونی برای مسیریابی عمومی و یک هدر داخلی برای هدایت در شبکه مقصد.

تحلیل این بستهها معمولا توسط تجهیزات امنیتی پیشرفته انجام میشود تا اطمینان حاصل شود که از این مسیرهای امن برای انتقال بدافزارها استفاده نمیشود. معمولا ادمینهای شبکه با تنظیم مقدار MTU، از قطعهقطعه شدن این بستهها جلوگیری میکنند، زیرا اضافه شدن هدرهای جدید باعث بزرگتر شدن حجم بسته از حالت استاندارد میشود. این اقدام تایید میکند که ترافیک بدون افت کیفیت و با بالاترین راندمان جابهجا میگردد.

چالشهای مسیریابی در محیطهای ابری و هیبرید

با گسترش زیرساختهای ابری، مدیریت مسیرهای امن پیچیدگیهای جدیدی پیدا کرده است. در یک محیط ابری، سرورها ممکن است به صورت پویا تغییر پیدا کنند و این یعنی مسیرهای اختصاصی نیز باید به صورت خودکار با این تغییرات هماهنگ شوند. استفاده از راهکارهای نرمافزارمحور (SDN) به مدیران اجازه میدهد تا بدون نیاز به دستکاری فیزیکی در تجهیزات، تونلهای جدید را بر اساس نیاز لحظهای اپلیکیشنها ایجاد یا حذف کنند.

این سطح از انعطافپذیری باعث میشود که هزینههای نگهداری زیرساخت به شکل چشمگیری کاهش یابد. دیگر نیازی نیست برای هر ارتباط جدید، یک پیکربندی ثابت و دائمی ایجاد شود. در عوض، سیستم به صورت هوشمند تشخیص میدهد که کدام برنامه در چه زمانی نیاز به مسیر امن دارد. این رویکرد نهتنها امنیت را بهبود میبخشد، بلکه استفاده از منابع سختافزاری سرور را نیز بهینه میکند.

نقش شتابدهندههای سختافزاری در حفظ کارایی تجهیزات میزبانی

عملیات رمزنگاری و بستهبندی دادهها به شدت به توان پردازشی وابسته است. در سرورهایی که ترافیک بالایی را مدیریت میکنند، این فرآیند میتواند منجر به ایجاد گلوگاه شود. به همین دلیل در فروش تجهیزات شبکه، روترها و کارتهای شبکهای که از واحد پردازش امنیتی اختصاصی برخوردارند، جایگاه ویژهای دارند. این تراشهها وظیفه محاسبات سنگین ریاضی مربوط به پروتکلها را از دوش پردازنده اصلی برمیدارند تا سرور بتواند با تمام توان به پردازش درخواستهای کاربران بپردازد.

استفاده از تجهیزات استاندارد تایید میکند که شبکه شما حتی در زیر بارهای ترافیکی شدید نیز دچار تاخیر نمیشود. انتخاب درست سختافزار، به ویژه در لبه شبکه (Edge)، تفاوت میان یک سرویس پایدار و یک سیستم با قطعیهای مکرر را رقم میزند. در نهایت، طراحی یک معماری شبکه که در آن مسیرهای امن به صورت هوشمند و با پشتوانه سختافزاری قوی فعال میشوند، بهترین رویکرد برای حفظ پایداری و امنیت در بلندمدت است.

سوالات متداول

به دلیل اضافه شدن هدرهای جدید به بستهها و فرآیند محاسباتی مربوط به امنیت، مقداری تاخیر ناچیز ایجاد میشود که در صورت استفاده از سختافزارهای مدرن، برای کاربران نهایی قابل لمس نخواهد بود.

در سطوح پایینتر، امکان جابهجایی فریمهای کامل شبکه فراهم است که برای اتصال زیرساختها کاربرد دارد، در حالی که در سطوح بالاتر، تمرکز بر مسیریابی بستههای حاوی آدرسهای اینترنتی است که پایداری بیشتری در بستر وب فراهم میکند.

بخش عمدهای از توان پردازنده صرف عملیات ریاضی مربوط به حفاظت از دادهها میشود. در سرویسهای با ترافیک بالا، پیشنهاد میشود از تجهیزات دارای واحد پردازش اختصاصی استفاده شود تا عملکرد کلی سیستم با افت مواجه نگردد.

تنظیم دقیق پارامترهای مربوط به حجم بستههای ارسالی و استفاده از پروتکلهای بهینه که سربار کمتری دارند، تایید میکند که ارتباط در شرایط سخت نیز پایدار باقی بماند.

بله، اکثر توزیعهای مدرن لینوکس و نسخههای سروری ویندوز ابزارهای لازم برای مدیریت این مسیرها را به صورت پیشفرض در اختیار دارند و تنها نیاز به پیکربندی بر اساس استانداردهای شبکه دارند.

شما میتوانید دیدگاه خود را در مورد این مطلب با ما با اشتراک بگذارید.