امنیت ایمیل

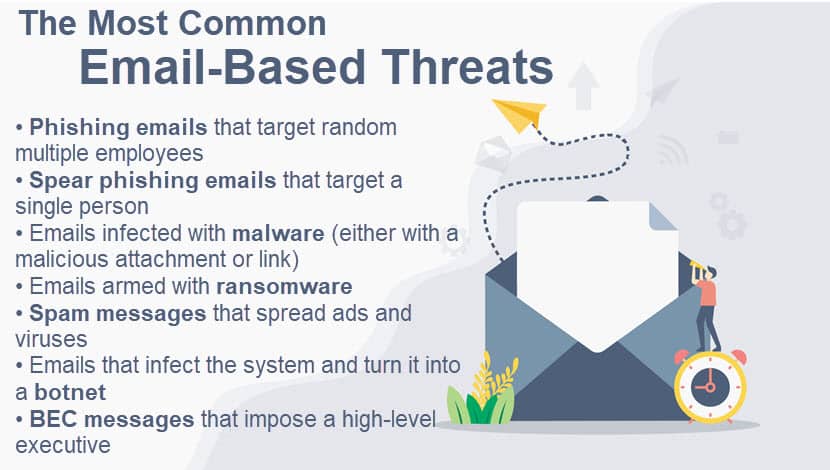

ایمیلها همچنان یکی از محتملترین حملاتی هستند که مجرمان برای هدف قراردادن شرکتها استفاده میکنند. تنها یک کارمند که یک لینک مخرب را در یک ایمیل باز میکند، کافی است تا هکر بتواند تمام دفاعهای سایبری را دور بزند. به همین دلیل است که تهدیدات مبتنی بر امنیت ایمیلها باید در اولویت قرار گیرد.

بهترین شیوههای امنیتی ایمیل

در زیر فهرستی از مؤثرترین و بهترین شیوههای امنیت ایمیل وجود دارد که باید برای بهبود امنیت عمومی سایبری و اطمینان از آمادگی نیروی کار شما برای تهدیدات مبتنی بر ایمیل را میتوانید دنبال کنید.

از رمزهای عبور ایمیل قوی استفاده کنید

هرچه حدسزدن رمز عبور آسانتر باشد، احتمال این که شخصی حساب ایمیل را نقض کند، بیشتر است.

حتی اگر به رمز عبوری مانند «123456» یا «password123» اعتماد نکنید (که متأسفانه بسیاری از افراد این کار را میکنند)، هکرها به ابزارهای حمله brute force سطح بالایی دسترسی دارند که میتوانند حتی رمزهای عبور نسبتاً پیچیده را بشکنند. به عنوان مثال، رمز عبوری مانند “Pa$word2211991” ممکن است امن به نظر برسد، اما یک ابزار پیشرفته میتواند آن رمز عبور را در کمتر از یک دقیقه شکست دهد.

هر یک از کارکنان شرکت شما باید یک رمز عبور محکم و منحصر به فرد برای حساب ایمیل خود داشته باشد تا از حملات brute force (یا شخصی که به سادگی رمز عبور را حدس میزند) جلوگیری کند. یک رمز عبور قابل اعتماد باید:

- حداقل 12 کاراکتر داشته باشد.

- ترکیبی از حروف بزرگ و کوچک، اعداد و نمادهای خاص تکیه کنید.

- تصادفی و منحصر به فرد باشید.

- شامل عبارات رایج نباشد.

- حاوی هیچ گونه اطلاعات شخصی (نام اعضای خانواده یا حیوانات خانگی، شرکتها، محل تولد، تولدها، یا هر اطلاعات دیگری که یک هکر میتواند با جستجوی نام شما یا جاسوسی در رسانههای اجتماعی کشف کند) نباشد.

برای ایمیلهای فیشینگ آماده شوید

یک ایمیل فیشینگ سعی میکند یکی از کارمندان را فریب دهد تا اطلاعات مفیدی را ارائه کند یا روی یک لینک مخرب کلیک کند. یک مهاجم معمولاً از فیشینگ برای کلاهبرداری از هدف استفاده میکند:

قانون طلایی جلوگیری از فیشینگ این است که به ایمیلهایی که مشکوک به نظر میرسند یا به پیوندها پاسخ ندهید، روی لینکها کلیک نکنید یا پیوستها را باز نکنید. کارمندان باید قبل از تعامل با ایمیل بتوانند کارهای زیر را انجام دهند:

- فایلها و لینکهای مشکوک را بشناسید.

- استدلال پشت درخواست را در پیام ارزیابی کنید.

- آدرس فرستنده را بررسی کنید.

- وضعیت کلی یک ایمیل (گرامر، زمینه تجاری، لحن صدا، فقدان امضای ایمیل و غیره) را ارزیابی کنید.

- همچنین میتوانید شبیهسازیهای فیشینگ منظم را اجرا کنید تا کارکنان را هوشیار نگه دارید و توانایی واقعی آنها را برای شناسایی ایمیلهای مشکوک آزمایش کنید.

از 2FA برای تأیید ورود ایمیل استفاده کنید:

احراز هویت دو مرحلهای (2FA) به کارمند نیاز دارد که علاوه بر تایپ نام کاربری و رمز عبور، یک اعتبار اضافی نیز ارائه کند. یکی دیگر از فاکتورهای تأیید، یک لایه دفاعی اضافی اضافه میکند و یک مقابله حیاتی برای حملات brute-force و شکستن رمز عبور است.

علاوه بر ارائه یک نام کاربری و رمز عبور، 2FA از کارمند میخواهد که یکی (یا چند مورد) از موارد زیر را ارائه دهد:

- یک آیتم منحصر به فرد

- یک پین دریافتشده از طریق پیامک، ایمیل، تماس صوتی یا یک برنامه رمز عبور یک بار مصرف (TOTP) مبتنی بر زمان.

- دادههای بیومتریک (اسکنهای چشم، اثر انگشت، صورت یا صدا).

- بارکد تولیدشده در دستگاه تلفن همراه.

- درخواستی در تلفن همراه که تأیید میکند کاربر در حال تلاش برای ورود به سیستم است.

- حتی اگر یک مهاجم اعتبارنامه یکی از کارمندان شما را بدزدد، استفاده از 2FA از ورود مهاجم به حساب ایمیل جلوگیری میکند.

خوشبختانه، استقرار 2FA آن قدرها که به نظر میرسد، فنی نیست. اکثر پلتفرمهای ایمیل به طور پیشفرض احراز هویت دو مرحلهای را ارائه میکنند، بنابراین دلیلی وجود ندارد که از 2FA برای محافظت از صندوقهای ورودی شرکت خود استفاده نکنید.

کارمندان را در مورد نحوه مدیریت پیوست های ایمیل آموزش دهید

هکرها معمولاً از پیوستهای ایمیل برای مخفیکردن فایلهای اجرایی یا برنامههایی که بدافزار را به سیستم تزریق میکنند، استفاده خواهند کرد. قبل از بازکردن فایل پیوست، به کارکنان خود آموزش دهید که سوالات زیر را از خود بپرسند:

- آیا فرستنده شخصی در سازمان من است یا شخصی که بتوانم به او اعتماد کنم؟

- آیا فرمت برای این نوع پیوست (به .exe (برنامه اجرایی)، jar (برنامه کاربردی جاوا) و .msi (نصب کننده ویندوز)) مناسب است؟

- آیا خود ایمیل چیزی در مورد پیوست ذکر میکند؟

- آیا من منتظر این پیوست ایمیل هستم؟

- آیا آدرس فرستنده قانونی است؟

- آیا شخصی که پشت ضمیمه است، ایمیلهای شما را به طور مرتب ارسال میکند؟

- اگر حتی کوچکترین شکی وجود دارد، کارمند نباید پیوست را باز کند. در عوض، ابتدا باید محتوا را با فرستنده تأیید کنند تا مطمئن شوند که ایمیل واقعی است.

اطمینان حاصل کنید که کارمندان هرگز به ایمیلهای Wi-Fi عمومی دسترسی ندارند

اگر به کارمندان اجازه میدهید دستگاههای اداری را به خانه ببرند یا ایمیلهای کاری را از دستگاههای شخصی باز کنند، باید مطمئن شوید که کاربران به ایمیلهای Wi-Fi عمومی دسترسی ندارند.

یک مجرم سایبری فقط به مهارتهای اولیه نیاز دارد تا دادههایی را که از طریق Wi-Fi در دسترس عموم میگذرد را کشف کند. بنابراین هم دادههای حساس و هم اعتبارنامه ورود به سیستم در خطر هستند.

هرگز اطلاعات شخصی را در ایمیل ندهید

اگر ایمیلی از شما اطلاعات شخصی (تولد، شماره تامین اجتماعی، شماره کارت اعتباری، رمز عبور) را بخواهد، این احتمال وجود دارد که پیام یک کلاهبرداری باشد.

اگر ایمیلی اطلاعات خصوصی را درخواست میکند، باید با پیدا کردن اطلاعات تماس آنها به صورت آنلاین و نه با دنبال کردن دستورالعملهای موجود در ایمیل، با شرکت مورد نظر تماس بگیرید. به احتمال زیاد، متوجه خواهید شد که شرکت چیزی در مورد ایمیل نمیداند و آنها به شما هشدار میدهند که دادههای خصوصی را از طریق ایمیل ارسال نکنید.

هرگز به اسکمر ها(کلاهبرداران) و اسپمرها پاسخ ندهید

به کارمندان آموزش دهید تا URLهای ایمیل را بررسی کنند

یکی دیگر از بهترین روشهای ساده، اما موثر امنیت ایمیل، آموزش کارکنان برای بازرسی URL ها زمانی است که پیوندی در ایمیل دریافت میکنند (مخصوصاً زمانی که پیام از منبع ناآشنا باشد).

قبل از کلیک بر روی یک URL، کارمند باید ماوس را روی پیوند قرار دهد. اگر آدرس حاوی پسوند HTTPS نباشد، این احتمال وجود دارد که URL به یک وب سایت امن منتهی نشود. کلاهبرداران اغلب سعی میکنند قربانی را به کلیک روی پیوندی که به صفحه دانلود بدافزار منتهی میشود، فریب دهند. این وب سایتهای ناامن معمولاً دارای پسوند HTTP هستند.

همچنین، URL ممکن است مانند یک پیوند آشنا به نظر برسد، اما آیا این طور است؟ به عنوان مثال، یک کلاهبردار میتواند یک حرف دامنه را جایگزین کند تا کارمند را فریب دهد که نشانی اینترنتی قانونی است (مانند goggle.com به جای google.com).

از گذرواژهها در میان حسابها استفاده مجدد نکنید

هر کارمند باید یک رمز عبور منحصر به فرد برای هر حساب داشته باشد. رمز عبور ایمیل آنها نباید با عبارت عبوری که برای مقاصد دیگر استفاده میکنند (ورود به سیستم پشتیبان، اعتبار ابزار، رمز عبور نرم افزار منابع انسانی و غیره) مطابقت داشته باشد.

از فیلتر اسپم استفاده کنید

اکثر ارائهدهندگان خدمات ایمیل دارای یک فیلتر اسپم داخلی هستند. این فیلتر کمک میکند:

- ایمیلهای قانونی را از پیامهای مخرب جدا کنید.

- احتمال فیشینگ و ارسال اسپمینگ را کاهش دهید.

- صندوق ورودی را مرتب و قابل کنترلتر نگه دارید.

به عنوان یک مزیت اضافی، فیلتر هرزنامه باعث میشود تعداد ایمیلها کمتر شود. کارمندان هنگام پیمایش صندوق ورودی خود تمرکز بیشتری خواهند داشت و در مورد پیامهای مشکوک هشدار میدهند.

در حالی که بیشتر هرزنامهها را با هجوم تبلیغات مرتبط میدانند، یک پیام هرزنامه همچنین میتواند حاوی بدافزار یا حتی بدتر از آن، باجافزار باشد. اگر فیلتر هرزنامه مانع از ورود ایمیل باجافزار به صندوق ورودی کارمند شود، روشنکردن این ویژگی ارزش تلاش را داشت.

جلوگیری از استفاده کارکنان از ایمیلهای تجاری برای مقاصد خصوصی (یا بالعکس)

کاربران باید از ایمیلهای تجاری فقط برای مسائل و به روز رسانیهای مربوط به شرکت استفاده کنند. هیچ دلیلی وجود ندارد که یک کارمند:

- از ایمیل برای اهداف خصوصی (مانند اشتراک در خبرنامهها، ایجاد حسابهای بازی و غیره) استفاده کنید.

- موارد مربوط به کار را به یک آدرس ایمیل خصوصی ارسال کنید.

- خرید آنلاین با یک ایمیل حرفهای.

- از آدرس برای تبادل پیامهای شخصی استفاده کنید.

اطمینان حاصل کنید که کارمندان در پایان روز از حسابهای ایمیل خارج میشوند

یکی دیگر از بهترین روش های امنیت ایمیل موثر و در عین حال ساده، اطمینان از خروج کارکنان از پلتفرم ایمیل خود در پایان روز کاری است. میتوانید کاربران را تشویق کنید که خودشان از سیستم خارج شوند، یا میتوانید از پلتفرم ایمیل برای خروج خودکار همه افراد در یک زمان خاص استفاده کنید. این روش زمانی سودمند است که یک کارمند از یک دستگاه یا شبکه ناآشنا برای بررسی ایمیل خود استفاده کند.

از رمزگذاری ایمیل استفاده کنید

هر ایمیلی در معرض خطر رهگیری توسط مهاجم یا رفتن به آدرس اشتباه است. شما میتوانید از رمزگذاری دادهها برای مقابله با هر دو تهدید استفاده کنید.

رمزگذاری محتوای اصلی ایمیل را به هم میزند و پیام را به یک آشفتگی غیرقابل خواندن تبدیل میکند. گیرنده میتواند متن را با یک کلید رمزگشایی منحصربهفرد آشکار کند، بنابراین هرگونه رهگیری در حین انتقال یا دریافتکننده اشتباه نمیتواند منجر به نشت داده شود.

در انتها میتوانید مقاله تنظیمات ارسال ایمیل از سرور را مطالعه نمایید

شما میتوانید دیدگاه خود را در مورد این مطلب با ما با اشتراک بگذارید.