حملات KRACK یا Key reinstallation attacks دستهای از حملات سایبری هستند که در آنها از نوعی آسیبپذیری موجود در WPA2 به منظور دزدیدن دادههای درحال انتقال در یک شبکه سواستفاده میگردد. این حملات میتوانند باعث سرقت اطلاعات حساسی همچون نام کاربری و رمزعبور، اطلاعات کارتهای اعتباری، مکالمات خصوصی و هر نوع داده دیگر رد و بدل شده متعلق به قربانی شوند. حملات KRACK همچنین از طریق ارائه یک وبسایت جعلی یا قراردادن کدهای مخرب در یک سایت معتبر برای پیادهسازی حملههای On-Path نیز مورد استفاده قرار میگیرند.

WPA2 چیست؟

WiFi Protected Access || یا WPA2 یک پروتکل امنیتی برای محافظت از غالب شبکههای WiFi است. WPA2 از یک روش رمزنگاری قدرتمند برای حفظ امنیت ارتباطات بین کاربر و مودم Wifi بهره میبرد. به این ترتیب چنانچه فردی بتواند به اطلاعات در حال انتقال دست یابد به دلیل این رمزنگاری توانایی خواندن دادهها را نخواهد داشت.

حملات KRACK چگونه عمل میکنند؟

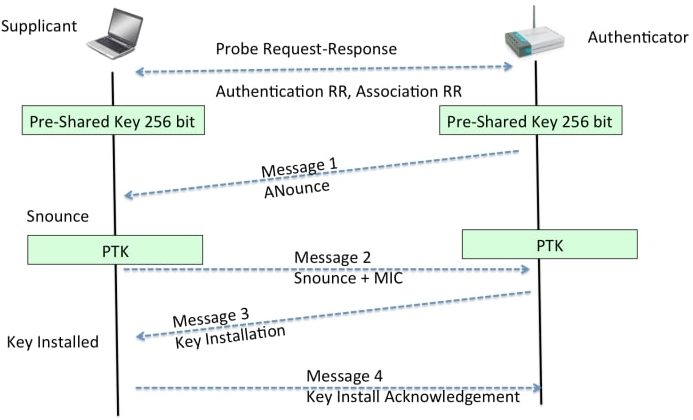

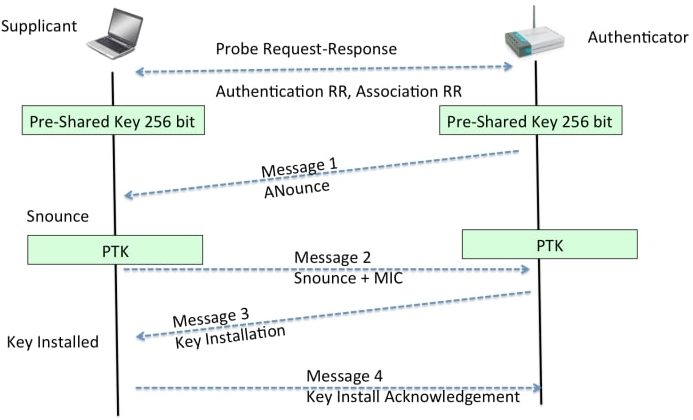

یک اتصال WPA2 رمزنگاری شده در اولین مرتبه با یک دنباله چهار مسیره شروع به کار میکند. البته در صورت اتصال مجدد به منظور سرعت بخشیدن به اتصال، دیگر نیازی به هر چهار مسیر وجود ندارد و تنها بخش سوم دنباله چهار مسیره نیاز به انتقال مجدد دارد. این ارسال برای کسب اطمینان از موفق بودن ارتباط ممکن است چندین مرتبه صورت گیرد و همین تکرار ارسال است که به عنوان آسیبپذیری مورد سواستفاده قرار میگیرد.

یک هکر میتواند یک نسخه مشابه از شبکه WiFi که کاربر پیشتر به آن وصل شده است را ایجاد نماید. زمانیکه قربانی قصد اتصال مجدد به شبکه را دارد، هکر او را وادار به اتصال به کلون خود میکند. این کلون به اینترنت نیز متصل است و لذا کاربر متوجه جعلی بودن آن نمیشود. در طول فرایند اتصال، هکر اقدام به ارسال مداوم بخش سوم دنباله به دستگاه کاربر مینماید و در هربار که قربانی درخواست اتصال را قبول میکند بخش کوچکی از دادهها رمزگشایی میشوند. این روند تا دستیابی کامل به کلید رمزگشایی ادامه مییابد.

در مرحله بعد، از نرمافزارهایی برای دستیابی به محتوای منتقل شده توسط WiFi استفاده میشود. البته در صورت استفاده وبسایت از پروتکل HTTPS(گواهینامه SSL) امکان خواندن این اطلاعات وجود نخواهد داشت، اما شخص حمله کننده میتواند با ابزاری مانند SSLStrip کاربر را وادار به بازدید از نسخه HTTP سایت نماید. در این حالت چنانچه کاربر متوجه این موضوع نشود اطلاعات منتقل شده توسط او در اختیار هکر قرار میگیرد.

لازم به ذکر است برای این نوع از حمله نیاز است تا شخص حمله کننده و قربانی هر دو در مجاورت یکدیگر و در رنج یک شبکه WiFi یکسان قرار داشته باشند.

چگونه با حملات KRACK مقابله کنیم؟

خوشبختانه متخصصان امر امنیت این آسیبپذیری را پیش از سواستفاده هکرها تشخیص دادند و به همین دلیل درحال حاضر این حمله به صورت گسترده مورد انجام قرار نمیگیرد. حتی با این وجود نیز سیستم عاملها از عدم استفاده از این آسیبپذیری برعلیه کاربران خود کسب اطمینان میکنند.

همچنین یکی دیگر از راههای موثر مقابله با حملات احتمالی استفاده از گواهینامههای SSL و پروتکل HTTPS خواهد بود. این گواهینامه به منظور ارتقا سطح امنیت خدمات، بر روی تمامی سرویسهای هاست اشتراکی مجموعه server.ir به صورت رایگان قابل فعالسازی میباشد.